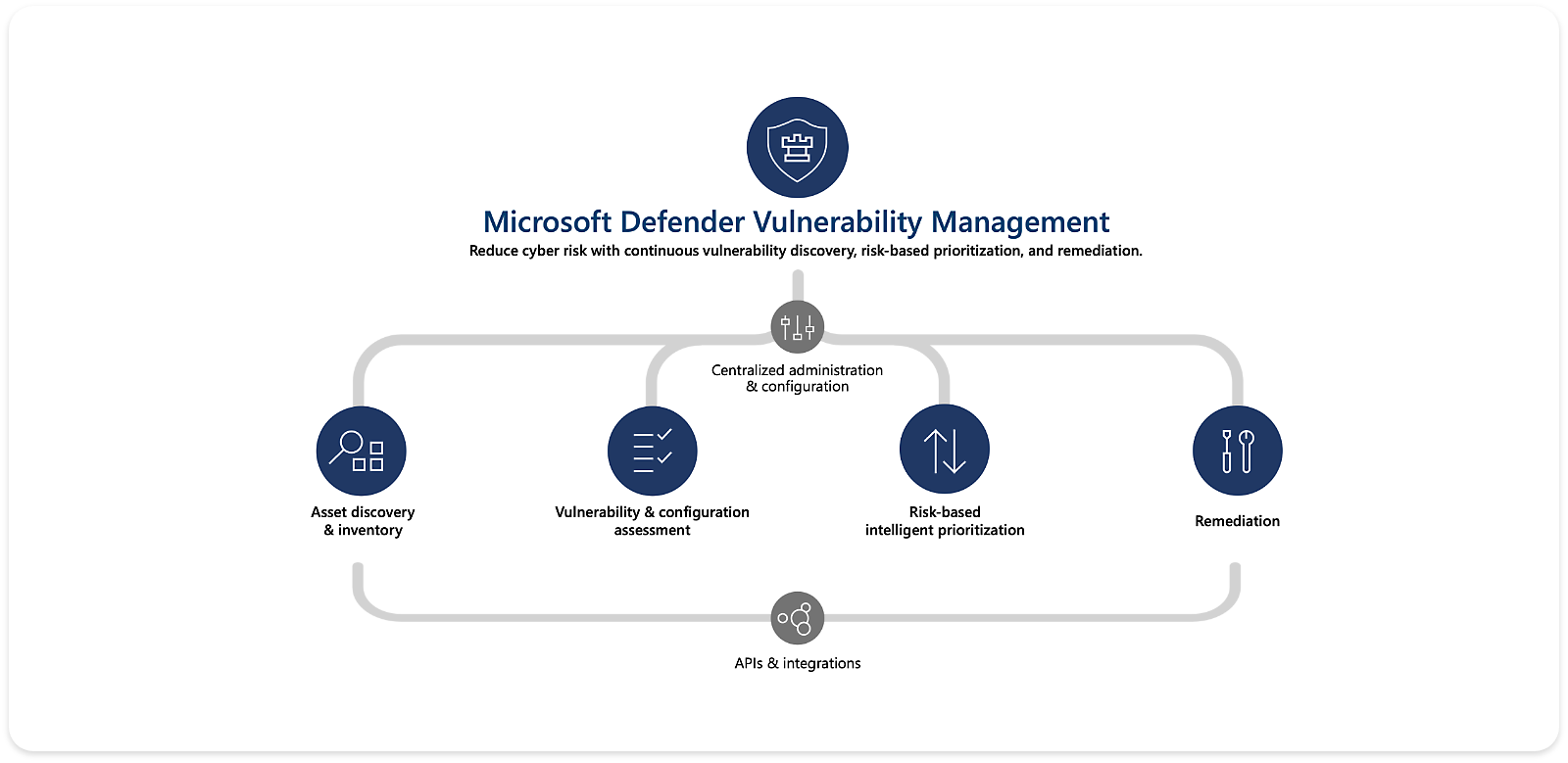

„Microsoft Defender“ pažeidžiamumų valdymas

Sumažinkite kibernetinės saugos grėsmes naudodami rizika pagrįstą pažeidžiamumų valdymo metodą.

„Microsoft Defender“ pažeidžiamumų valdymo plėtinys

„Defender“ pažeidžiamumų valdymas dabar pasiekiamas kaip atskiras planas, skirtas didesniam klientų ratui ir platesniam panaudojimui. Jis papildo atakų prieš galinius punktus aptikimo ir reagavimo (EDR) sprendimą ir buvo išplėstas įtraukiant konteinerių pažeidžiamumo vertinimus.

Rizika pagrįstas pažeidžiamumų valdymas

Sumažinkite riziką naudodami nuolatinį pažeidžiamumų vertinimą, rizika pagrįstą prioritetų nustatymą ir taisymą.

Nuolat atraskite ir stebėkite išteklius

Atsisakykite periodinių nuskaitymų naudodami nuolatinį stebėjimą ir įspėjimus. Aptikite rizikas, net jei galiniai punktai neprijungti prie įmonės tinklo.

Sutelkite dėmesį į tai, kas svarbu

Naudodami „Microsoft“ grėsmių žvalgybą, pažeidimų tikimybės prognozes ir verslo kontekstus, skirkite prioritetą didžiausiems svarbiausio turto pažeidžiamumams.

Lengvai sekite ir mažinkite riziką

Sumažinkite saugos ir IT komandų atotrūkį, kad sklandžiai ištaisytumėte pažeidžiamumus, naudodami patikimas kontekstines rekomendacijas, įtaisytąsias darbo eigas ir programų blokavimo galimybes, kad būtų galima greičiau įjungti apsaugą.

Gaukite išsamią aprėptį

Naudodami „Windows“, „Linux“, „macOS“, „iOS“ ir „Android“ palaikymą, naudokite agentais pagrįstus arba agentų neturinčius nuskaitymus debesies darbo krūviuose, serveriuose, konteineriuose ir pabaigos taškuose.

Užbėkite už akių kibernetinėms grėsmėms

Nuolat atraskite, nustatykite prioritetus ir ištaisykite didžiausią riziką organizacijoms įvairiuose galiniuose punktuose ir debesies darbo krūviuose.

Svarbiausios galimybės

Aktyviai sumažinkite riziką savo organizacijoje naudodami sargybos pažeidžiamumų valdymo sprendimą.

Atraskite pažeidžiamumus realiuoju laiku

Aptikite rizikas valdomuose ir nevaldomuose galiniuose punktuose naudodami įtaisytuosius modulius ir žmogaus nevaldomus skaitytuvus, net jei įrenginiai neprijungti prie įmonės tinklo.

Sumažinkite riziką naudodami nuolatinius vertinimus

Atsisakykite periodinių nuskaitymų ir pasiekite įrenginių, programinės įrangos, skaitmeninių sertifikatų, naršyklės plėtinių ir programinės-aparatinės įrangos įvertinimų objektų lygio inventorizacijas.

Peržiūrėkite prioritetizuotas saugos rekomendacijas

Sutelkite dėmesį į kibernetines grėsmes, kurios kelia didžiausią riziką, viename rodinyje matydami pagal prioritetus suskirstytas rekomendacijas iš kelių saugos informacijos santraukų.

Blokuokite pažeidžiamas programas

Aktyviai blokuokite žinomas pažeidžiamas programų versijas arba įspėkite vartotojus naudodami tinkintus darbalaukio įspėjimus.

Be vargo ištaisykite pažeidžiamumus ir sekite eigą

Suvienykite komandas naudodami įtaisytąsias darbo eigas ir integracijas. Stebėkite eigą ir tendencijas realiuoju laiku naudodami taisymo sekimą ir įrenginių ataskaitas.

Pažeidžiamumų vertinimai įvairiuose debesies darbo krūviuose

Gaukite agentų neturintį ir agentu pagrįstą pažeidžiamumų nuskaitymą, užtikrinantį lankstumą ir visapusišką darbo krūvio apsaugą.

Bendroji saugos operacijų platforma

Apsaugokite savo skaitmeninį turtą naudodami vienintelę saugos operacijų (SecOps) platformą, kuri sujungia visas išplėstinio aptikimo ir reagavimo (XDR) bei saugos informacijos ir įvykių valdymo (SIEM) galimybes.

Vieningas portalas

Beveik akimirksniu aptikite ir neutralizuokite kibernetines grėsmes bei optimizuokite tyrimo ir atsako procesus.

„Defender“ XDR

Pasiekite vieningą saugą ir matomumą debesyse, platformose ir galiniuose punktuose.

Microsoft Sentinel

Surinkite saugos duomenis ir susiekite įspėjimus iš beveik bet kurio šaltinio naudodami debesies vietinį SIEM.

Pradėkite

Gaukite aktyvią apsaugą įvairiuose domenuose, įskaitant pabaigos taškus, serverius ir debesies darbo krūvius, naudodami „Defender“ pažeidžiamumų valdymą.

Pažeidžiamumų valdymo įrankiai

- „Microsoft Defender“, skirta galiniams punktams, 2 plano klientams: sklandžiai patobulinkite pažeidžiamumų valdymo programą be papildomų agentų – naudokite „Defender“ pažeidžiamumų valdymo priedą.

- „Microsoft Defender for Cloud“ klientams: naudodami „Defender“ pažeidžiamumų valdymą, integruotą „Defender for Cloud“, gaukite serverių, konteinerių ir konteinerių registrų pažeidžiamumų valdymą be agentų.

- Kitiems klientams: esamą EDR sprendimą papildykite atskiru „Defender“ pažeidžiamumų valdymo pasiūlymu.

Susiję produktai

Naudokite geriausius savo klasėje „Microsoft“ saugos produktus, kad padėtumėte išvengti kibernetinių atakų ir jas aptikti.

„Microsoft Defender“, skirta galiniams punktams

Gaukite pažangiausią galinio punkto saugą, kad greitai sustabdytumėte kibernetines atakas ir padidintumėte saugos išteklius.

„Microsoft“ saugos įvertinimas

Gaukite matomumą, įžvalgas ir išmanaus naudojimo instrukcijas, kad sustiprintumėte savo saugos būseną.

„Microsoft Defender for Cloud“

Aptikite ir reaguokite į kibernetines grėsmes realiuoju laiku, kad apsaugotumėte savo kelių debesų paslaugą, hibridinius ir vietinius darbo krūvius.

„Microsoft Defender“ grėsmių žvalgyba

Padėkite apsaugoti savo organizaciją nuo šiuolaikinių kenkėjų ir kibernetinių grėsmių, pvz., išpirkos reikalaujančių programų.

Dokumentacija ir naujienos

Dokumentacija

Sužinokite apie visas funkcines galimybes išsamiai ir kaip jos gali padėti apsaugoti savo organizaciją.

Atsisiųskite sprendimo santrauką

Sužinokite, kaip „Defender“ pažeidžiamumų valdymo sprendimas padeda aptikti, įvertinti ir ištaisyti riziką.

Naujienos

Sužinokite apie „Microsoft“ pažeidžiamumų valdymo naujoves.

Apsaugokite viską

Padarykite savo ateitį saugesnę. Susipažinkite su savo saugos parinktimis šiandien.

Stebėkite „Microsoft“ saugą